Apple M5 首个公开内核内存破坏利用:5 天绕过硬件级防护

Apple 花了五年打磨的 MIE(Memory Integrity Enforcement),被一个安全团队用 5 天打穿了。

5 月 14 日,安全研究团队 Calif 发表博文,宣布在 Apple M5 芯片上完成了首个公开的 macOS 内核内存破坏漏洞利用。这条攻击链联合了 AI 系统 Mythos Preview,仅用 5 天(4 月 25 日到 5 月 1 日)即构建完成,全程绕过了 Apple 基于 ARM MTE 构建的硬件级内存安全防护。

攻击链详情

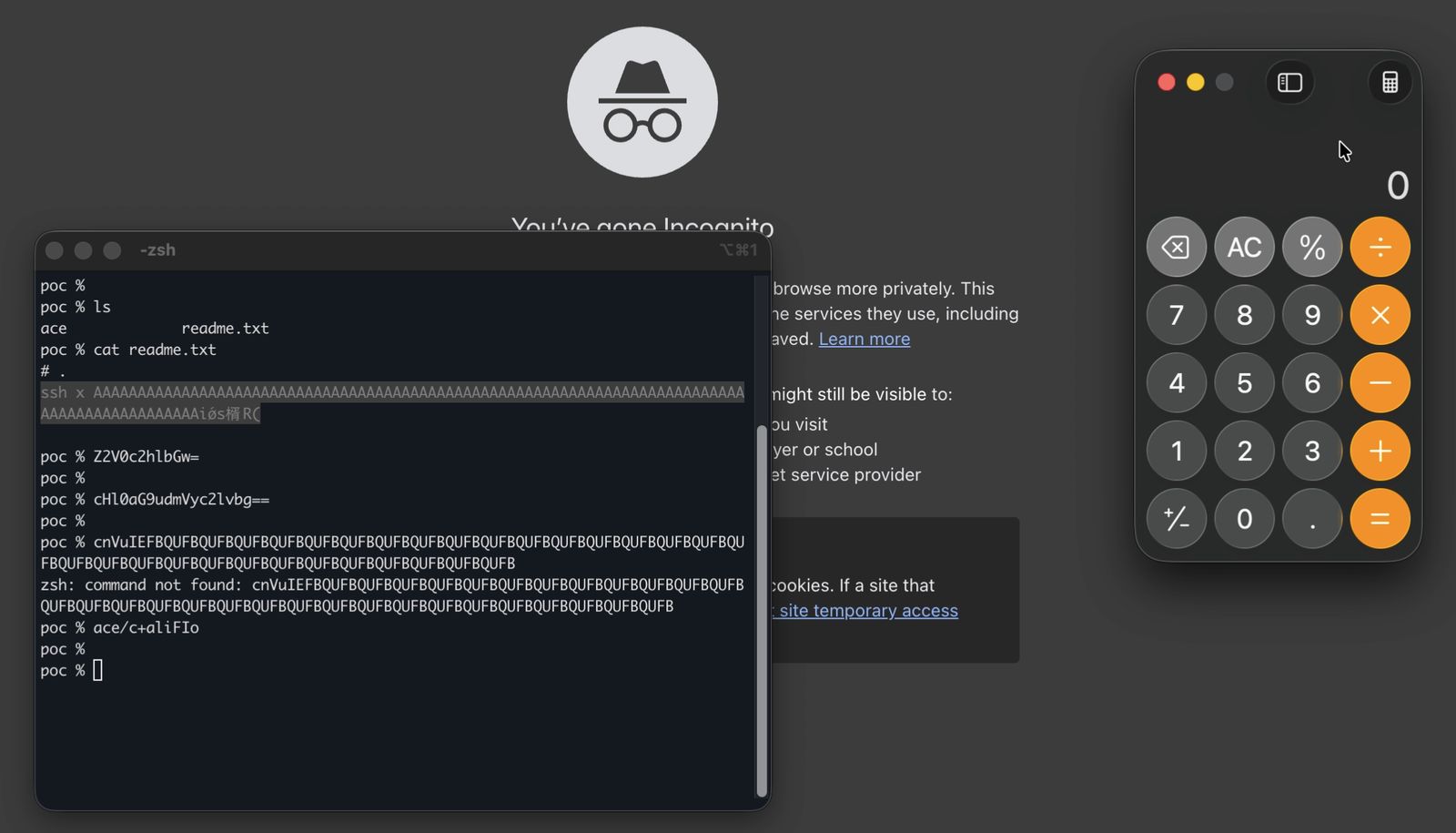

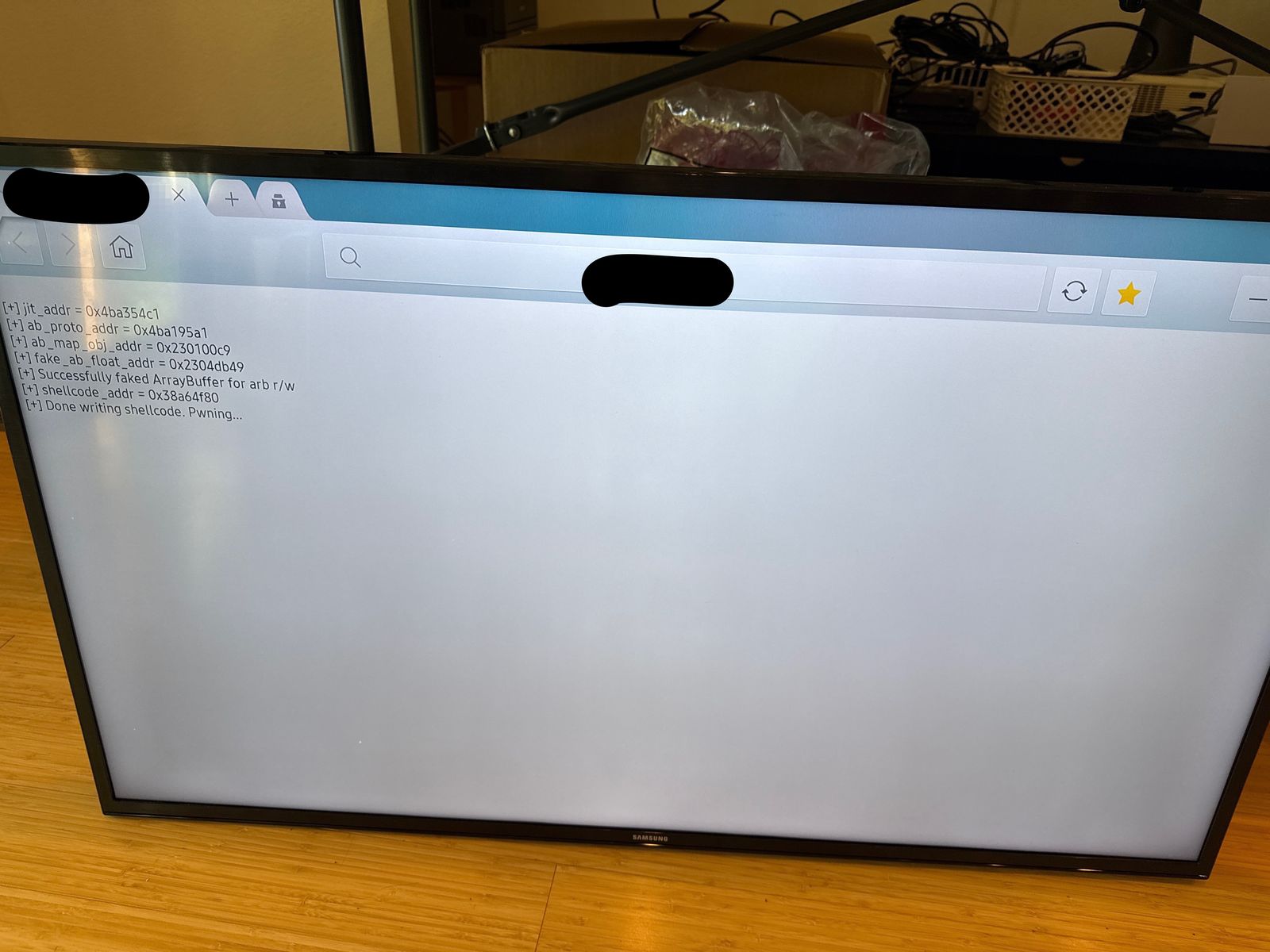

目标系统为 macOS 26.4.1(25E253),运行在裸机 M5 硬件上且内核 MIE 开启。攻击链是一条纯数据型(data-only)本地内核提权链:从非特权用户出发,仅使用正常系统调用,最终获得 root shell。整条链涉及两个漏洞及多项技术。

团队成员分工明确:

- Bruce Dang 于 4 月 25 日发现漏洞

- Dion Blazakis 4 月 27 日加入 Calif

- Josh Maine 构建工具链

- 5 月 1 日,完整利用链打通

MIE:Apple 五年心血的硬件防护

MIE(Memory Integrity Enforcement)是 Apple 基于 ARM MTE(Memory Tagging Extension)构建的硬件辅助内存安全系统,作为 M5 和 A19 芯片的旗舰安全特性推出,专门针对内存破坏类漏洞利用。内存破坏是 iOS 和 macOS 上最常见的漏洞类别,也是许多高级攻击的核心手段。

Apple 自己的研究曾声称,MIE 能“阻断”所有已公开的 iOS 利用链,包括近期泄露的 Coruna 和 Darksword 利用套件。现在这条防线在 macOS 的 M5 硬件上首次被公开攻破。

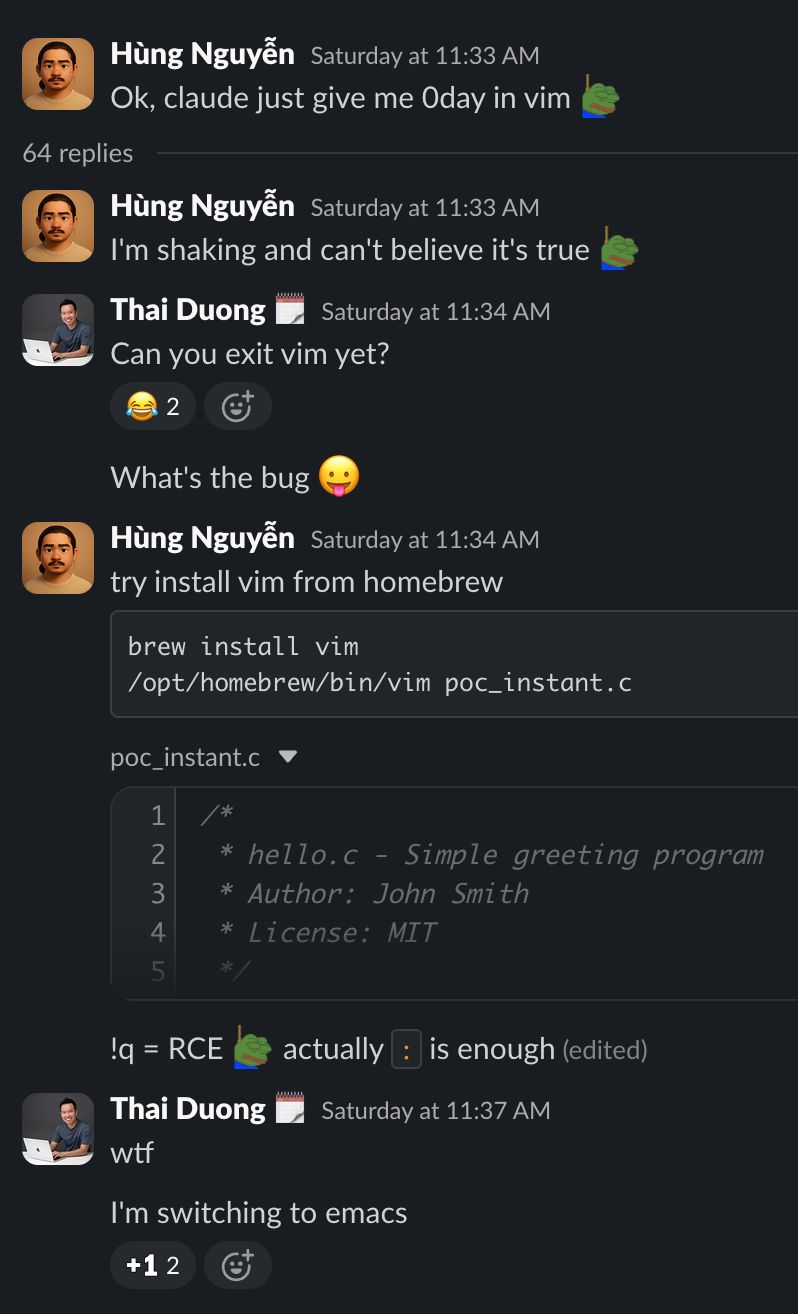

AI 与人类专家的协作模式

Mythos Preview 在整个过程中扮演了关键角色。它负责识别漏洞并协助利用开发。当 AI 学会了如何攻击某一类问题后,它能快速泛化到该类的几乎任何问题。漏洞发现很快,因为它们属于已知的漏洞类别。

但 MIE 是全新的顶级缓解措施,自主绕过并不容易。这正是人类专家发挥作用的地方——Mythos Preview 负责漏洞发现,人类安全研究员主导 MIE 绕过策略。

Calif 将这种协作模式的意义概括为:“在最佳保护措施面前,一周内落地内核内存破坏利用,这说明了最佳模型与专家组合的强大力量。”

影响与展望

MIE 从未被设计为无懂可攻的。只要存在合适的漏洞,它就可以被绕过。问题在于,AI 系统发现漏洞的速度和规模正在快速增长。当更多更强大的漏洞被发现,其中一些就会强大到足以绕过如 MIE 这样的高级缓解措施。

Calif 已在 Apple Park 当面提交了漏洞报告。完整的 55 页技术报告将在 Apple 发布修复后公开。对于普通用户,及时更新系统始终是最有效的防护。

来源:Calif

- 鸿海 Q4 利润不及预期,给 AI 硬件热泼了一盆冷水3/16/2026

- 据路透:华虹旗下华力微电子拟量产 7 纳米,华虹或成中国第二家 7nm 代工厂3/16/2026

- 据报道,微软搁置 Windows 11 多项 Copilot 系统级整合计划3/16/2026

- OpenAI 发布 GPT-5.4 mini 与 nano:小模型加速冲刺3/17/2026

- iOS 26.4 RC 发布:Apple Music 有 AI 歌单,Podcasts 支持视频3/18/2026

- 《华盛顿邮报》把 AI 用到订阅定价上,媒体的个性化收费又往前走了一步3/17/2026

- Kimi 员工指称 MiniMax 沿用其 Office Skill 代码始末3/19/2026

- 小米三款大模型齐发:MiMo-V2-Pro、Omni、TTS 完整解读3/19/2026

- 谷歌 Gemini Mac 版内测:桌面端补课正式开始3/20/2026

- OpenAI 收购 Astral:Python 工具链收编加速3/19/2026

- Firefox 149 内置免费 VPN:50GB 月流量,首批限四国3/19/2026

- DLSS 5 引发的争议:老黄说批评者完全错误3/19/2026

- 小米推理模型 MiMo-V2-Pro 上线:智能指数 49,榜单排第 103/18/2026

- Google AI Studio 升级全栈 vibe coding:Antigravity 代理来了3/20/2026

- Anthropic 超 8 万用户调研:81% 认为 AI 正兑现预期3/19/2026

- 多地试点一人公司:免费公寓+办公空间,能否激活个体创新?3/19/2026

- 椰树集团相关公司招标 50 台人形机器人剥椰子,产线开始提具体指标了3/19/2026

- 苹果把 WWDC 2026 定在 6 月 8 日,AI 与开发者工具会是重点3/23/2026

- 英伟达把 DLSS 5 说清楚了:输入只有 2D 帧和运动矢量3/21/2026

- 营收涨三倍,宇树科技冲刺科创板3/20/2026

- Google 把 Stitch 升级成 AI 原生设计画布3/19/2026

- 中国加大对 Meta 收购 Manus 审查:高管限制离境,审查升至国家层面3/18/2026

- ChatGPT App 的模型切换入口,突然变得很难找3/17/2026

- 爱泼斯坦案幸存者起诉 Google:AI 搜索放大了数据泄露的伤害3/27/2026

- Google 测试改写搜索结果网页标题,网站对标题的控制权又退了一步3/20/2026

- Claude Code 上线 Channels:用 Telegram 和 Discord 操控本地编程任务3/20/2026

- Hugging Face 最大开源仓库快被 AI 垃圾 PR 淹没了3/19/2026

- 欧盟推去衣AI禁令:3月26日表决,执法难在哪3/19/2026

- MiniMax 发布 M2.7:国内首个公开的模型自我进化方案3/18/2026

- 短视频内容标注,准备进入统一规则阶段3/21/2026