DarkSword 被披露:Safari 打开恶意网页即可被入侵,旧版 iPhone 该升级了

Google Threat Intelligence Group 披露了一条名为 DarkSword 的 iOS 攻击链。它最值得普通用户警惕的地方,不是技术有多复杂,而是入口非常轻:在 Safari 打开恶意网页,设备就可能在静默过程中被完整拿下。

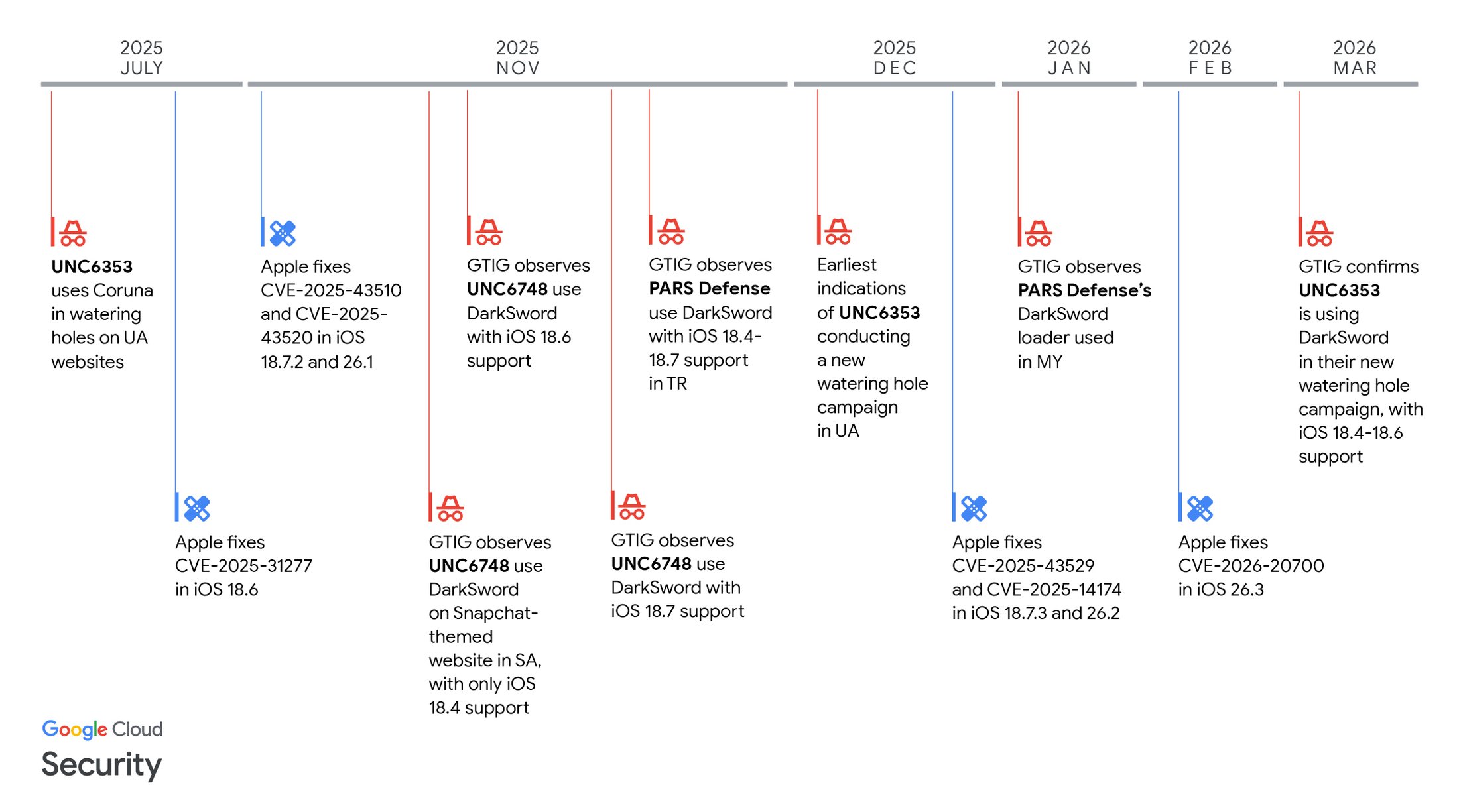

按 Google 的说法,这条链路自 2025 年 11 月起已被多类攻击者在沙特、土耳其、马来西亚和乌克兰的行动中使用,影响 iOS 18.4 至 18.7,串联 6 个漏洞,并在成功利用后投放 GHOSTBLADE、GHOSTKNIFE、GHOSTSABER 等后续载荷。

网页就是入口

公开分析显示,攻击者会把页面伪装成 Snapchat 相关站点,或者把恶意脚本植入其他网站。用户一旦访问,页面会先静默创建 iframe,再加载后续脚本,把利用链一步步拉起来。

更值得注意的是,部分样本里还专门处理了 Chrome 场景:如果用户不是直接在 Safari 里打开,页面会尝试用 x-safari-https 协议把目标跳转到 Safari 再继续利用。换句话说,攻击者盯上的不是某个下载动作,而是你把恶意页面打开这件事本身。

拿走的不会只是浏览器数据

根据已观察到的载荷能力,攻击成功后,攻击者可能进一步获取短信和 iMessage、WhatsApp 与 Telegram 数据、邮件与保存的凭证、联系人、通话记录、位置历史、照片及其元数据、iCloud 文件、Safari 历史与 Cookie、Wi‑Fi 设置和密码,以及加密货币钱包相关信息。

这说明 DarkSword 不是“点进去崩一下网页”的级别,而是可以把网页入口一路延伸成整机控制。对高风险目标来说,影响已经接近完整监控;对普通用户来说,它也足够说明一个老问题:移动端浏览器并不只是看网页的地方,很多时候它就是系统攻击面的正门。

修补已经完成,但别误会成今天才修

Google 表示,DarkSword 相关漏洞已在 iOS 26.3 中全部完成修补。但这并不等于 26.3 才第一次修好。其中大多数漏洞此前已经被 Apple 分批修复,只是这次研究把整条链路重新拼完整了。

一个比较典型的例子是用于 iOS 18.6 至 18.7 的 CVE-2025-43529:它其实已经在 iOS 18.7.3 和 26.2 中被修补。这也意味着,如果设备长期停在旧版系统,不只是少了一个新功能,而是可能一直带着一扇已经被公开证明能被打穿的门。

对 iPhone 用户,眼下最实际的是三件事

第一,尽快升级到当前可用的最新 iOS 版本,至少不要停留在已知受影响的旧版本上。

第二,别把“只是打开了一个网页”当成低风险动作,尤其是来路不明的伪装页面、社交平台外链和被转发多次的短链。

第三,如果你属于更高风险人群,比如记者、活动人士、跨境业务从业者、长期处理敏感资料的人,除了升级系统,也可以考虑开启 Lockdown Mode,把高风险面先收紧。

来源:Google Cloud Blog《The Proliferation of DarkSword: iOS Exploit Chain Adopted by Multiple Threat Actors》

- iOS 26.4 RC 发布:Apple Music 有 AI 歌单,Podcasts 支持视频3/18/2026

- 苹果把 WWDC 2026 定在 6 月 8 日,AI 与开发者工具会是重点3/23/2026

- 苹果警告:iOS 13/14 用户需立即升级至 iOS 153/20/2026

- AirPods Max 2 发布:起售价 RMB 3999,3 月 25 日起预购3/16/2026

- 14 英寸 MacBook Pro 配 M5 Max 的问题,不是跑不起来,而是很难长时间撑住3/15/2026

- iOS 27 可能不含重大设计变更,Liquid Glass 优化是长期过程3/15/2026

- 苹果锁定模式近四年零攻破记录3/28/2026

- 苹果阻止部分AI编程App更新:Vibe coding撞上审核墙3/18/2026

- Apple Watch 在中国大陆上线房颤历史:从一次提示,走向持续记录3/17/2026

- 苹果被曝蒸馏 Gemini,想先把 AI 能力压进 iPhone3/25/2026

- 装个App等24小时:Google给Android侧载上了把锁3/20/2026

- 苹果赢下Musi诉讼:开发者协议不是摆设3/18/2026

- Apple:iOS 26 双卡 iPhone 可能出现意外拨号,已在 iOS 26.3 修复3/26/2026

- 英国 iPhone 用户开始被要求验证是否满 18 岁,苹果把年龄门槛前移到系统层3/25/2026

- iOS 26.4 终于允许家庭成员用自己的付款方式了3/19/2026

- 库克谈退休传闻:深深热爱这份工作3/18/2026

- Apple 在 B 站上线“Apple 开发者”官方账号:把开发者内容更正式地带到中文平台3/17/2026

- 苹果向 FBI 交出隐藏我的邮箱背后的真实账户信息3/27/2026

- 苹果美国制造计划再扩 4 家,传感器和半导体工艺产线往回拉3/27/2026

- 苹果想把广告放进 Maps,服务收入又往前推了一步3/24/2026

- 苹果停售 Mac Pro:塔式工作站的终结与 Apple silicon 的全面胜利3/27/2026

- NASA 阿耳忒弥斯 II 乘组用 iPhone 17 Pro Max 拍下回望地球的照片4/6/2026

- Google公布Android侧载新规:安装未验证应用须等24小时3/20/2026

- GrapheneOS 拒绝把操作系统做成身份核验入口3/24/2026

- macOS 里藏着一颗 49.7 天的定时炸弹:TCP 网络会静默失效4/9/2026

- 白宫官方 App 逆向拆解:付费墙绕过、休眠定位追踪与供应链风险3/28/2026

- iPhone 17 Pro Max 获准随 NASA 载人绕月任务飞向月球4/4/2026

- Apple 停止俄罗斯所有支付处理:App Store、iCloud+、Apple Music 等全面受影响4/2/2026

- 苹果拟在 iOS 27 向第三方 AI 助手开放 Siri 接入3/27/2026

- 氛围编程塞爆 App Store:AI 让写应用变简单了,但审核没跟上3/30/2026