Chrome DBSC 上线:用硬件绑定让被盗 Cookie 变废纸

信息窃取恶意软件(Infostealer)正在成为网络安全领域最棘手的威胁之一。攻击者通过 LummaC2、Vidar、StealC、AMOS 等恶意软件家族,窃取浏览器中的会话 Cookie,从而绕过多因素认证(MFA),直接接管用户账户。因为 Cookie 是在身份验证之后生成的,即使启用了 MFA,被盗的 Cookie 仍然可以让攻击者畅通无阻。

谷歌在 Chrome 146(Windows 版)中正式推出了 设备绑定会话凭据(Device Bound Session Credentials,DBSC)功能,试图从根本上解决这个问题。

核心机制:把登录态锁死在物理设备上

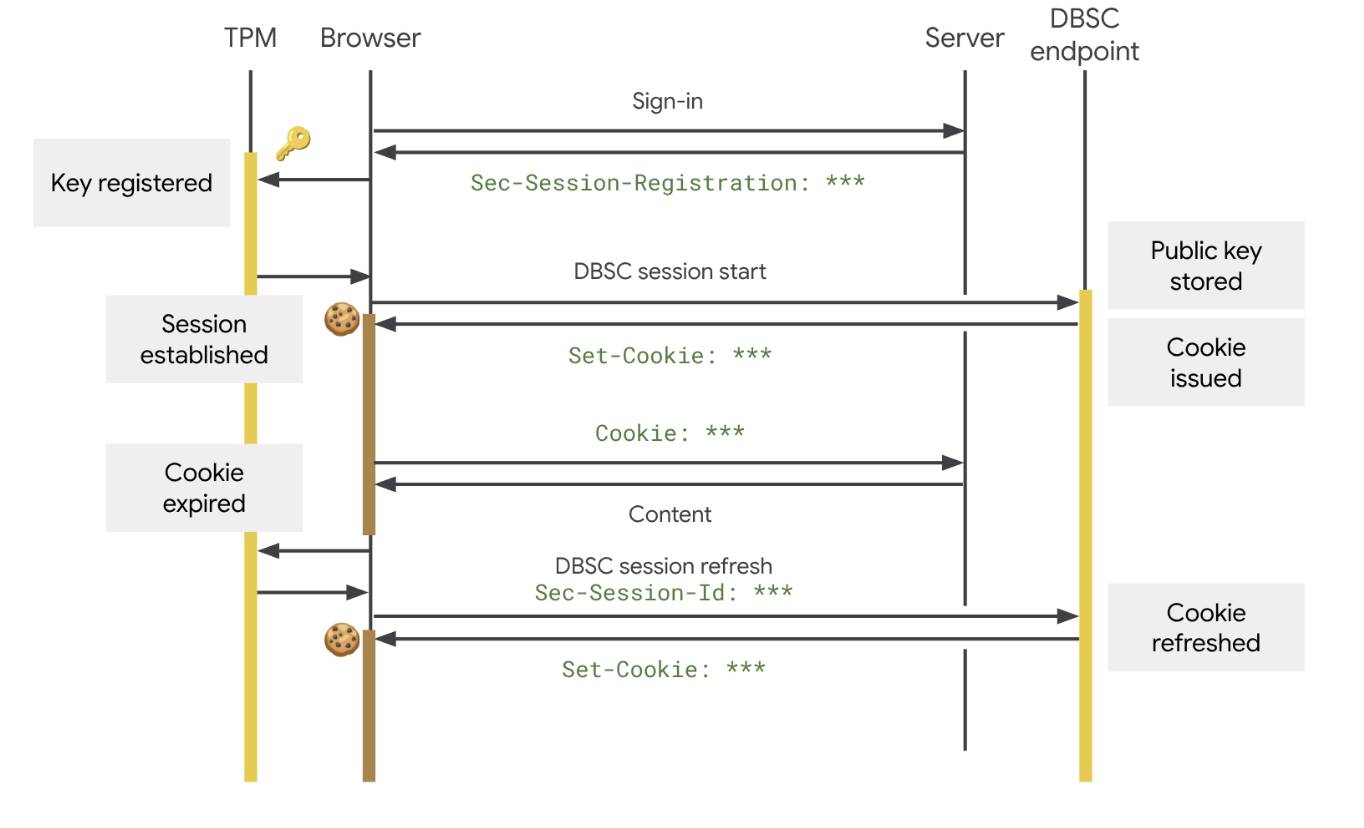

DBSC 的工作原理可以概括为三个关键步骤:

- 密钥绑定:利用硬件级安全模块(Windows 上的 TPM、macOS 上的 Secure Enclave),生成一对公钥/私钥。私钥存储在硬件安全模块中,无法被导出。

- 会话注册:当用户登录时,浏览器向服务器注册会话,同时将公钥发送给服务器。

- Cookie 轮换:服务器发放短时效的会话 Cookie。Cookie 的续期依赖于浏览器证明它持有对应的私钥。由于私钥无法被窃取,即使 Cookie 被盗,也会在短时间内过期失效。

这种设计的核心优势在于:它不试图阻止恶意软件读取 Cookie(这在软件层面几乎不可能实现),而是让被盗的 Cookie 变得毫无价值——攻击者拿到的是一个即将过期的凭据,却没有能力续期。

从"事后检测"到"事前预防"

传统的会话劫持防护依赖于事后检测:通过分析异常登录行为、IP 地址变化等启发式规则来识别被盗凭据。这是一种被动防御,持续性的攻击者往往能找到绕过方法。

DBSC 改变了这个范式。它不依赖行为分析或威胁检测,而是通过密码学手段在协议层面确保:只有持有硬件私钥的设备才能维持会话。这是一个结构性的安全改进。

谷歌表示,DBSC 早期版本在过去一年中已经部署,对于受 DBSC 保护的会话,观察到了"显著的会话盗窃减少"。

隐私设计:不引入新的追踪手段

DBSC 在安全性上的一个值得注意的设计是:每个会话使用独立的密钥,网站无法利用这些凭据来关联用户在不同会话或不同网站上的活动。协议不会泄露设备标识符或远程证明数据,仅传输用于证明密钥持有权的每会话公钥。这意味着 DBSC 在增强安全性的同时,不会成为跨站追踪或设备指纹识别的工具。

开放标准:W3C 标准化进程

DBSC 从一开始就被设计为开放 Web 标准,通过 W3C 的 Web 应用安全工作组推进标准化。谷歌与微软合作设计该标准,确保其在 Web 生态中的适用性。过去一年中,谷歌进行了两次 Origin Trial,包括 Okta 在内的多个平台参与了测试并提供了反馈。

对于 Web 开发者,谷歌提供了开发者指南,标准规范和代码仓库均已在 GitHub 上公开(W3C 规范、GitHub 仓库)。

未来路线图

DBSC 的后续发展将聚焦三个方向:

- 联合身份保护:扩展协议以支持跨源绑定,确保在 SSO(单点登录)流程中,依赖方的会话始终绑定到与身份提供方相同的设备密钥,在联合登录全过程中维持设备绑定的信任链。

- 高级注册能力:允许将 DBSC 会话绑定到预先存在的可信密钥材料(如 mTLS 证书或硬件安全密钥),而非在登录时生成新密钥,为企业环境提供更强的安全保障。

- 更广泛的设备支持:探索在缺乏硬件安全模块的设备上通过软件密钥提供保护。

macOS 版本的 DBSC 支持将在后续 Chrome 版本中推出。

DBSC 代表了 Web 认证安全的一个重要演进方向。在信息窃取恶意软件日益猖獗的背景下,通过硬件绑定将 Cookie 的价值降至零,是一个简洁而有效的工程思路。对于网站运营者和开发者来说,现在就可以开始评估集成 DBSC 的可行性——毕竟,在安全领域,从被动响应转向主动防护,永远是正确的方向。

- 八家科技巨头签署反诈骗协议,平台反诈开始从单案协作走向跨平台联防3/16/2026

- macOS 里藏着一颗 49.7 天的定时炸弹:TCP 网络会静默失效4/9/2026

- Google 把 Gemini 接进暗网情报,安全团队开始追求“少噪音”3/24/2026

- 美国车载酒精检测设备商遭网络攻击,多地司机车辆无法启动3/21/2026

- OpenAI 将推出网络安全专用模型 GPT-5.5-Cyber,仅限受信任防御者使用5/1/2026

- 谷歌推出 DBSC 技术:通过设备绑定强化 Cookie 安全防护4/11/2026

- FCC封杀外国造新型路由器,美国家用网络市场开始按产地重写准入3/24/2026

- 360Claw 相关泛域名证书被曝连同私钥流出,这件事真正该盯的是吊销与轮换3/16/2026

- 谷歌称 Android 已成移动端网页浏览最快平台3/26/2026

- Cloudflare 把 archive.today 标成恶意域名,争议已走到 DNS 层3/23/2026

- 伊朗黑客入侵 FBI 局长私人邮箱:执法者自身的安全困局3/28/2026

- Anthropic 的终极安全模型 Mythos,上线当天就被未授权访问了4/23/2026

- Anthropic 泄露草案暴露新模型 Claude Mythos:Opus 之上的新层级与网络安全风险3/27/2026

- Anthropic Mythos 模型引发华尔街紧急会议:AI 网络安全威胁升级4/10/2026

- OpenAI 推出 GPT-5.4-Cyber 网络安全专版,向认证防御者分级开放4/15/2026

- Anthropic 发起 Project Glasswing,联合多家机构用 AI 排查关键软件漏洞4/8/2026

- Microsoft Edge 被曝会话期间明文保存所有密码于内存5/5/2026

- 谷歌搜索将打击"后退按钮劫持",违规站点面临降权4/14/2026

- Surge 官方回应 VLESS 协议:因非标准 TLS 设计增加维护风险,暂不合并4/14/2026

- 谷歌 Chrome 浏览器上线 AI Skills 功能,支持保存与跨网页复用提示词4/15/2026

- 谷歌 Chrome 浏览器上线 AI Skills 功能,支持保存与跨网页复用提示词4/15/2026

- FCC 扩大外国制造路由器禁令范围至移动热点及 CPE4/25/2026

- Chrome 148 删除本地AI隐私承诺,Google称处理方式未变5/10/2026

- 冒充 OpenAI Privacy Filter 的恶意仓库冲上 Hugging Face 趋势榜首5/11/2026